Se c’è qualcosa di veramente fastidioso quando uso un terminale è quando l’autocompletamento con il TAB non funziona ed è quello che mi capita sul prompt dei comandi Windows molto spesso . Nel mio caso su alcuni PC funziona su altri no.

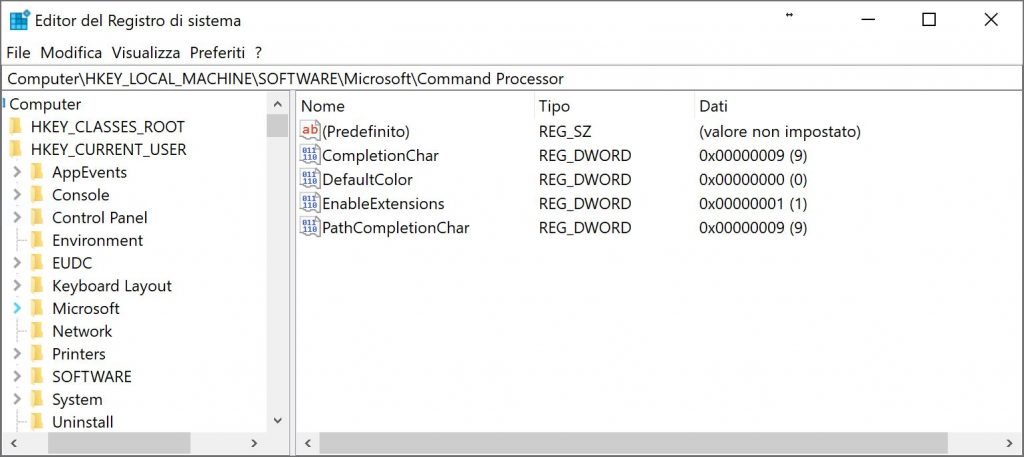

Su Windows 10 ho fato cosi: sono andato sul registro di sistema (regedit.exe)

ho cercato il nome ‘CompletionChar’ che si trova su:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Command Processor

e ho cambiato il suo valore esadecimale da 40 a 9.

Poi ho fatto la stessa procedura per il nome ‘PathCompletionChar’ che si trova sullo stesso percorso.

In sintesi:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Command Processor

PathCompletionChar = 9 (esadecimle)

PathCompletionChar = 9 (esadecimale)